방혁준 쿤텍 대표

[아이티데일리] 최근 5G의 상용화가 시작되며 IoT 기기의 보급이 폭발적으로 늘어나고 있다. 특히 각종 산업 및 일상의 다양한 분야에 IoT가 접목되며, 이를 대상으로 하는 악성코드 공격 또한 날로 증가하고 있는 추세다. 이에 따라 IoT 대상 공격을 포함한 새로운 유형의 공격들에 방어할 수 있는 적절한 대책 마련에 대한 필요성이 커지고 있으며, ‘사이버 디셉션(Deception)’ 기술이 그 대안으로 주목 받고 있다.

허니팟, 공격자를 유인하는 달콤한 덫

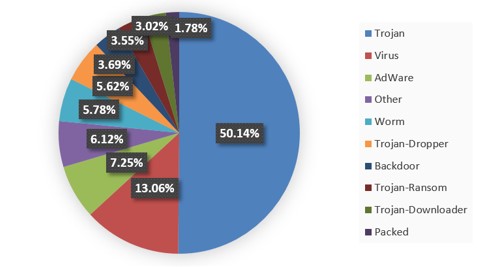

공격자를 속이는 기만기술인 디셉션 기술은 사이버상의 공격자가 서버 또는 시스템을 공격할 때 유인하는 함정으로 만들어졌던 허니팟(HoneyPoT)이 변화한 형태다. 허니팟이란 비정상적인 접근을 탐지하기 위해 의도적으로 설치해 둔 시스템으로, 공격자들을 유인해 걸려들게 하는 일종의 덫이다. 공격자는 공격에 취약하게 구성된 시스템 자원에 접근한 것이지만 실제 시스템에 침입한 것이라 착각하게 되고, 허니팟은 이를 통해 공격자를 추적하고 공격자에 대한 정보를 수집한다. 초기의 허니팟은 보안담당자가 공격에 대한 정보를 수집할 수 있어 방어 기능 강화에는 유용했지만, 라이선스 문제와 복잡성, 대규모 네트워크나 다양한 시스템에 대한 한계가 있어서 보안 분석가에게만 매우 제한적으로 사용됐다.

사이버 킬체인, 공격자를 단계별로 차단

기존 솔루션의 한계를 극복한 새로운 방어 솔루션인 사이버 디셉션 기술의 등장 배경을 이해하기 위해서는 먼저 최근의 공격 방법에 대해 이해해야 한다. 현재의 공격자들은 특정 자산을 노리거나 금전적인 이득을 취하기 위해 공격을 시도하며, 목적 달성을 위해 하나의 대상 목표를 정한 후 내부로 침입해 여러 보안 위협을 가하며 지속적으로 공격을 한다는 특징을 가지고 있다. 공격은 여러 단계를 걸쳐서 수행되며, 공격의 성공을 위해 매우 신중하고 조심스럽게 오랜 기간에 걸쳐 지속적 공격을 수행한다.

미국 군수업체인 록히드마틴(Lockheed Martin)이 처음 정의한 ‘사이버 킬체인(Cyber Kill Chain)’은 공격을 ▲정찰(Reconnaissance) ▲공격코드 제작(Weaponization) ▲전달(Delivery) ▲취약점 공격(Exploitation) ▲설치(Installation) ▲명령 및 제어(Command and Control) ▲목표시스템 장악(Actions on objectives) 등의 7가지 단계로 나눈다. 각 단계에서 공격이 심화되기 전에 미리 그 구성요소를 파악해 공격 단계 중 일부를 무력화 또는 지연시켜 공격 효율을 낮추고 피해를 최소화 하는 것이 사이버 킬 체인의 주요 개념이다.

사이버 킬 체인이 최근의 사이버 공격을 잘 분석한 모델이기는 하나, 현재의 보안 장비들로는 각 단계에 적합한 방어를 하는데 한계가 분명히 존재한다.

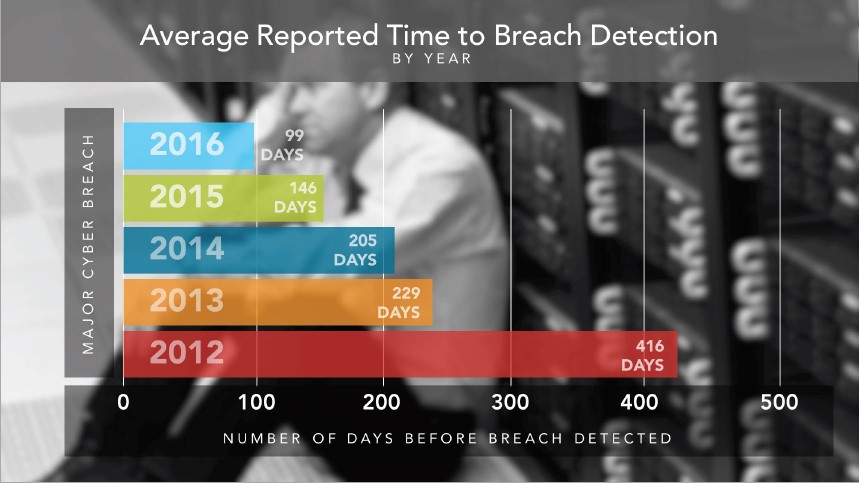

폭발적으로 증가하는 악성코드

현재 대부분의 보안 장비는 시그니쳐나 패턴 매칭의 방식으로 공격에 대응하고 있다. 이는 공격 행위의 고유 부분을 검사하는 방식이기 때문에 정확한 진단과 빠른 속도가 장점이지만, 기존에 알려지지 않은 새로운 형태의 악성코드에 대해서는 대응하지 못한다는 치명적 단점 또한 가지고 있다. 여기서 문제는 새로운 악성코드들이 너무 많이 생겨나고 있다는 것이다. 백신 전문업체인 카스퍼스키(Kaspersky)의 발표에 따르면 2018년 신종 악성코드는 일평균 34만 6천 개에 이른다.

새로운 악성코드에 대한 대응을 제대로 하지 못하기 때문에 공격자가 타겟을 정해 지속적으로 공격을 시도하면 결국 성공할 수밖에 없는 것이 오늘날의 보안환경이라 할 수 있겠다. 이제는 공격자의 내부 네트워크 침입 유무 뿐 아니라, 이미 침입한 공격자를 어떻게 발견하고 대응할 것인지에 중점을 두고 대응책을 마련해야 한다. 내부에 침입한 공격자를 조기에 발견하고 처리하기 위한 유용한 대안으로 떠오르고 있는 것이 바로 사이버 디셉션 기술이다.

미끼로 유인해 공격자를 탐지하는 사이버 디셉션

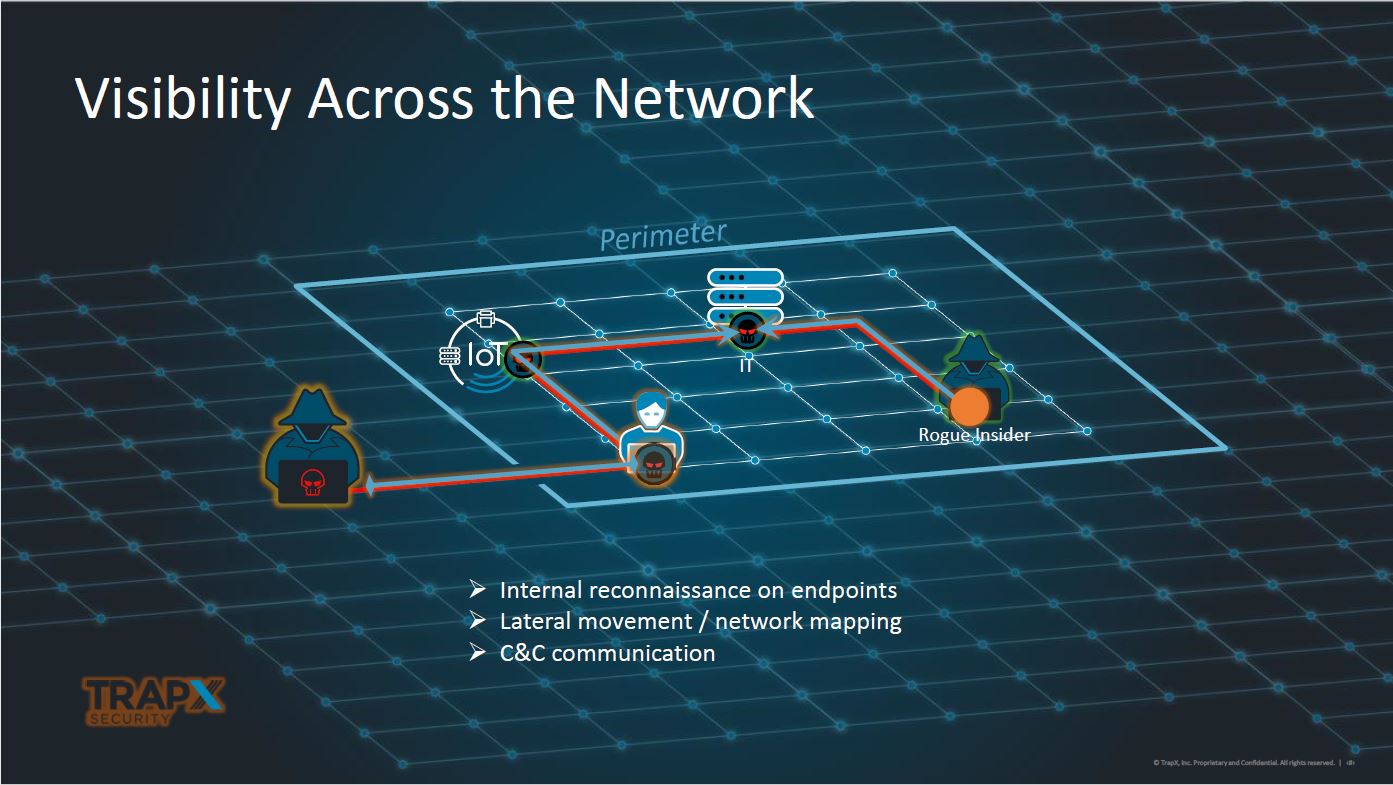

기존의 솔루션이 탐지하거나 방어할 수 없는 새로운 유형의 공격, 정교한 공격을 탐지하는 것이 목적인 사이버 디셉션 기술은 보안 운영 센터가 위협에 신속하게 대처하는데 필요한 모든 기능에 대한 지원이 가능하다. 공격자가 침투해 행하는 일련의 행위를 모두 기록해 중앙관리 서버에 보고하기 때문에 공격자가 배포하려는 악성파일을 격리시키거나, 공격 근원지와의 연결을 차단할 수 있고 공격자의 내부 움직임을 시각화해 빠르게 판별할 수 있다.

그리고 디셉션 기술의 구현을 위한 비용을 최소화하면서도 기존의 보안 장비들과 연동 할 수 있는 요소들을 갖추고 있어 광범위하고 심층적인 솔루션 통합이 가능하다.

빠른 속도로 내부에 침입한 공격자를 발견

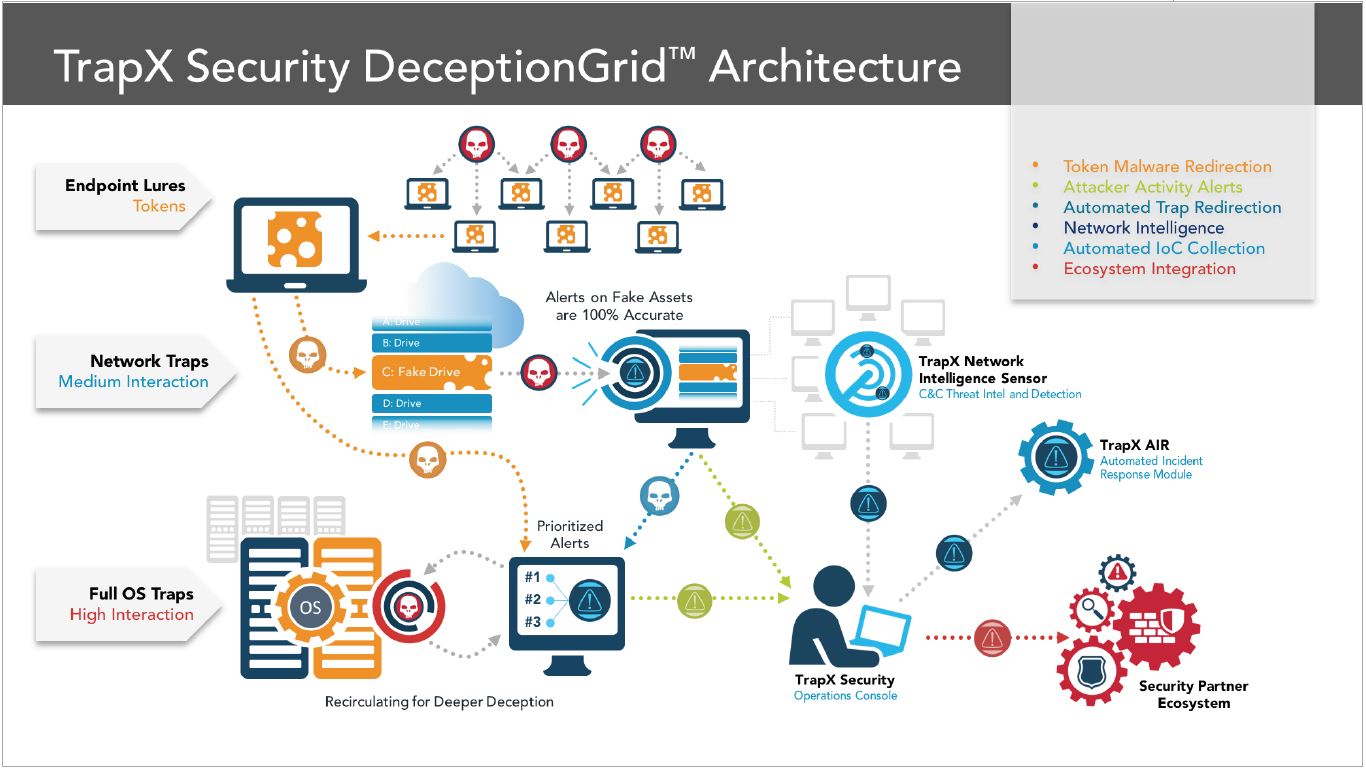

사이버 디셉션 기술의 또다른 장점은 로컬 네트워크, 클라우드 환경 어디에서나 사이버 공격 행위를 실시간으로 탐지해 내부에 침입한 공격자를 매우 빠른 속도로 발견할 수 있는 점이다. 많은 조직들이 공격자의 내부 네트워크 침입 성공 후 이를 인식하기까지 상당히 오랜 시간을 쏟고 있다. 맨디언트 M 트렌드 보고서에 따르면, 2012년 기준 전 세계 2천개의 기업들이 공격자 침입 후 이를 발견하는데 평균 416일이 걸렸다고 보고하고 있다. 이러한 발견도 내부적으로 탐지를 하는 경우보다 이미 외부에 자료가 유출되거나 경제적 손실을 입은 후에 발견되는 경우가 많다.

그러나 사이버 디셉션 기술로 실제 내부 자산과 똑같은 트랩들을 설치해 놓으면 내부에 침입한 공격자를 상당히 빠른 시간 내에 발견 할 수 있다. 트랩을 건드리는 순간 바로 알람이 뜨기 때문에 신속한 탐지로 기업 자산의 파괴, 데이터 도난 등의 전반적인 운영 관련 피해 및 경제적 피해를 최소화할 수 있다. 또한 특별한 보안 지식이 없는 사람도 매우 간결하게 공격자를 판별할 수 있으며, 99% 정확한 경보를 통해 오탐이 거의 없다고 볼 수 있다.

내부 위협자 색출에도 효과적

사이버 디셉션 기술은 내부 위협자를 찾아내는 데에도 효과적이다. 2015년 IBM의 조사에 따르면 모든 데이터 유출의 60%가 내부자 소행이었다. 이미 특정 권한을 가지고 있어 내부 데이터를 더 쉽게 유출 할 수 있기 때문에 외부 공격자보다 더 위협적인 존재가 바로 내부자다.

사이버 디셉션 기술은 조직의 네트워크 상단에서 외부에서 침투해 들어오는 것을 감시하는 것이 아니라, 조직 네트워크의 전체 가시성을 갖고 이상 징후를 탐지하는 것이기 때문에 조직의 내부에서 악성 행위를 하는 내부자를 손쉽게 탐지 할 수 있다.

디셉션 기술, 보안 시장을 주도할 핵심 기술이 되다

디셉션 기술은 공격에 대한 위협 탐지 및 대응 솔루션의 배치를 쉽게 해준다. 특히 관련 인력이 부족한 요즘 같은 상황에서 이는 기술 도입을 고려하게 되는 매우 중요한 요소다. 디셉션 기술은 초기 방어와 정확한 탐지를 강화할 뿐만 아니라 가시성 도구를 통해 공격을 억제하는 데도 핵심적인 역할을 한다. 공격 가능 경로를 파악하고, 공격자 움직임을 하나하나 확인하며, 가속화된 사건 대응 등을 통합하는 데도 도움이 된다. 현재 침해 사고가 양적으로나 질적으로 모두 성장하는 흐름을 생각하면, 점점 더 많은 기업들이 디셉션 기술에 주목하는 것은 당연해 보인다.